Применение сравнительно простых рекомендаций позволяет получить дополнительное чувство уверенности и защищенности при использовании планшетных ПК, а также смартфонов, нетбуков, ноутбуков и т. п.

Евгений Рудометов

>> Часть 4

4. Защита паролей

Оценивая коммуникационные возможности планшетных ПК, необходимо отметить, что не только Интернет, электронная почта и IP-телефония (включая видео), но и общение в социальных сетях стали неотъемлемой частью жизни многих людей.

Действительно, как утверждают специалисты аналитических компаний, во всем мире пользователи цифровых компьютерных устройств проводят порядка 22% своего времени в глобальной сети, общаясь с коллегами и партнерами, друзьями и близкими.

Несмотря на то, что большинство людей не готово и не желает открывать свои пароли другим людям, многие из нас не завершают сеанс общения в сетях должным образом. Это создает угрозу кражи персональных данных со всеми вытекающими последствиями.

Вот несколько рекомендаций, которые снизят опасность несанкционированного доступа к личным данным:

- Если вам необходимо постоянно находиться в системе при использовании планшета, используйте надежный пароль или систему блокировки кода доступа для предотвращения несанкционированного доступа к вашим данным.

- Определите, какие из ваших сетей имеют высокий риск нарушения защиты, а какие – низкий, и адаптируйте систему защиты соответствующим образом. Если в одной из сетей хранятся ваши персональные данные или другая важная информация, установите дополнительные системы защиты.

- Проверяйте приложения для общения в социальных сетях, которые вы загружаете на свой планшет. Убедитесь, что они созданы проверенными разработчиками. Ознакомьтесь с политикой конфиденциальности приложения для того, чтобы определить, к каким данным получит доступ приложение. Это в ряде случаев позволяет проконтролировать обращение программ к данным.

К сожалению, поскольку приемы хакеров становятся все более изощренными, для защиты идентификационной информации в сети уже недостаточно только имени пользователя и пароля.

С целью повышения уровня информационной защиты компьютерные компании создают и совершенствуют специализированные технологии.

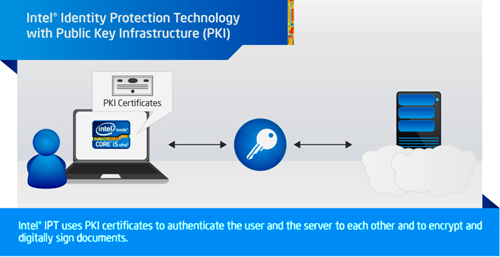

В качестве примера можно привести разработки компании Intel. Для защиты персональных данных пользователей в сети Интернет она предложила специальную версию технологии Intel Identity Protection (IPT).

При посещении защищенного веб-сайта технология Intel IPT проверяет, что это именно вы, и вы заходите на сайт с проверенного компьютера. Даже если злоумышленник узнает ваше имя пользователя и пароль, то он не сможет получить доступ к вашей учетной записи без устройства, которое привязано к ней.

Встроенная технология Intel IPT реализована на платформах Ultrabook 3-го поколения, а скоро она будет доступна и на планшетных ПК.

В следующей части данной статьи — о хранении личных и рабочих данных на одном устройстве.

>> Часть 6